Việc bảo vệ điện thoại của bạn khỏi các cuộc tấn công trực tuyến là vô cùng quan trọng, nhưng các biện pháp tương tự lại không đủ khi điện thoại bị đánh cắp. Nếu bạn thực sự muốn bảo vệ thiết bị của mình, đã đến lúc bạn cần tăng cường các biện pháp phòng chống trộm cắp, song song với việc bảo vệ khỏi các cuộc tấn công mạng và lừa đảo. Trộm cắp điện thoại không chỉ gây mất mát tài sản mà còn tiềm ẩn nguy cơ lộ lọt thông tin cá nhân và dữ liệu nhạy cảm. Vì vậy, việc trang bị kiến thức và áp dụng các giải pháp bảo mật hiệu quả là điều cần thiết để đảm bảo an toàn cho chiếc điện thoại của bạn.

1. Kích Hoạt Các Tính Năng Chống Trộm Tích Hợp

Bước đầu tiên và quan trọng nhất để bảo vệ điện thoại khỏi bị trộm là kích hoạt các tính năng chống trộm được tích hợp sẵn trong hệ điều hành của thiết bị. Đối với người dùng Android, hãy bắt đầu bằng cách kích hoạt Find Hub (trước đây là Find My Device). Với người dùng iOS, tính năng Find My là công cụ đắc lực để định vị và bảo vệ thiết bị.

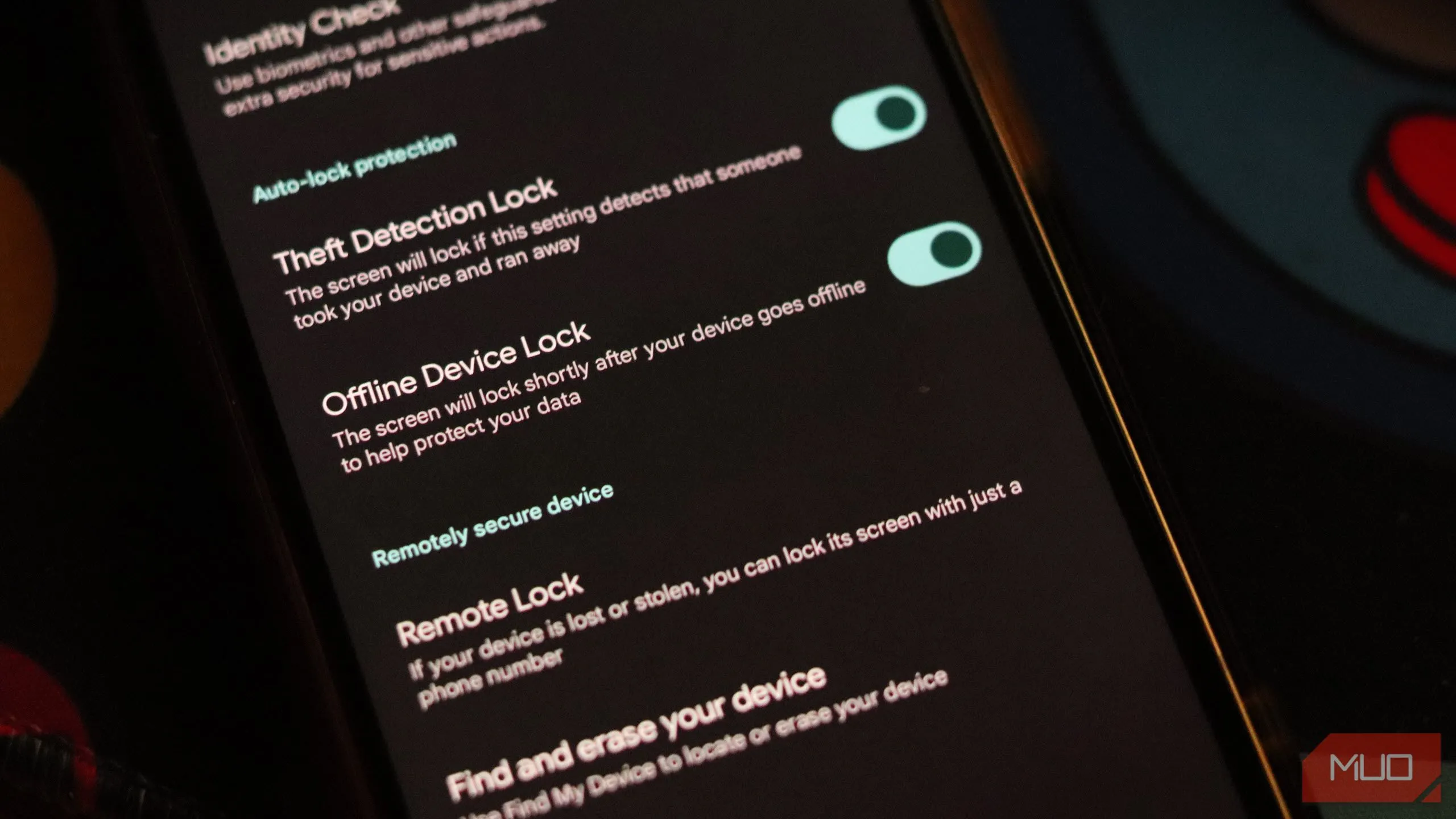

Android 16 (ra mắt năm 2025) đã giới thiệu bộ tính năng Bảo vệ Nâng cao (Advanced Protection) toàn diện, bao gồm nhiều lớp bảo mật để bảo vệ điện thoại của bạn trong trường hợp bị đánh cắp. Trong số đó có tính năng Khóa Phát hiện Trộm cắp (Theft Detection Lock), tự động khóa điện thoại của bạn nếu phát hiện bị giật khỏi tay.

Ảnh chụp màn hình cài đặt bảo mật với các tính năng chống trộm nâng cao trên Android 16, minh họa tính năng Khóa phát hiện trộm cắp và Khóa thiết bị ngoại tuyến.

Ảnh chụp màn hình cài đặt bảo mật với các tính năng chống trộm nâng cao trên Android 16, minh họa tính năng Khóa phát hiện trộm cắp và Khóa thiết bị ngoại tuyến.

Ngoài ra, bạn cũng nhận được tính năng Khóa Thiết bị Ngoại tuyến (Offline Device Lock), tự động khóa điện thoại khi thiết bị không có kết nối mạng. Cuối cùng, tính năng Khởi động lại khi Không hoạt động (Inactivity reboot) sẽ khởi động lại điện thoại nếu nó bị khóa liên tục trong ba ngày, đồng thời khóa lại thiết bị trong trường hợp kẻ trộm đã vượt qua màn hình khóa.

Đối với iOS, Apple đã trang bị tính năng Bảo vệ Thiết bị Bị Đánh Cắp (Stolen Device Protection). Tính năng này tăng cường các biện pháp bảo mật và bổ sung độ trễ bảo mật một giờ khi các cài đặt hệ thống nhạy cảm được thay đổi. Điều này mang lại cho bạn thêm thời gian để khóa điện thoại từ xa trong trường hợp thiết bị bị đánh cắp.

2. Bắt Đầu Sử Dụng eSIM

Mặc dù việc sử dụng eSIM không trực tiếp bảo vệ thiết bị của bạn khỏi bị trộm, nhưng nó làm cho kẻ trộm khó lòng khai thác hoặc bán lại thiết bị của bạn hơn. eSIM không thể tháo rời dễ dàng như thẻ SIM truyền thống, điều này có nghĩa là kẻ trộm không thể bắt đầu sử dụng điện thoại của bạn với một nhà mạng khác. Hơn nữa, việc này cũng giúp điện thoại của bạn dễ dàng được theo dõi hơn thông qua định vị tam giác sóng di động.

eSIM vẫn có thể bị hack, nhưng điều đó đòi hỏi kiến thức kỹ thuật phức tạp để thực hiện một cuộc tấn công như vậy. Điều này giảm đáng kể động lực cho kẻ trộm đánh cắp điện thoại, vì thiết bị có thể bị khóa từ xa và trở nên vô dụng bất cứ lúc nào. Việc chuyển đổi sang eSIM là một bước tiến quan trọng trong việc tăng cường bảo mật cho chiếc điện thoại của bạn.

3. Kích Hoạt Khóa Sinh Trắc Học Cho Các Ứng Dụng Nhạy Cảm

Việc khóa các ứng dụng nhạy cảm bằng khóa sinh trắc học (vân tay, khuôn mặt) giúp ngăn chặn kẻ trộm truy cập dữ liệu của bạn, ngay cả khi chúng có thể vượt qua màn hình khóa chính. iOS cung cấp một phương pháp tích hợp để khóa ứng dụng bằng Face ID hoặc Touch ID. Trên Android, hầu hết các ứng dụng nhạy cảm như ứng dụng ngân hàng, ví điện tử đều yêu cầu bạn sử dụng khóa sinh trắc học theo mặc định.

Màn hình yêu cầu xác thực sinh trắc học để truy cập Không gian riêng tư (Private Space) trên điện thoại Android, bảo vệ ứng dụng nhạy cảm khỏi bị trộm.

Màn hình yêu cầu xác thực sinh trắc học để truy cập Không gian riêng tư (Private Space) trên điện thoại Android, bảo vệ ứng dụng nhạy cảm khỏi bị trộm.

Bạn có thể khóa ứng dụng trên iOS bằng cách chạm và giữ biểu tượng ứng dụng trên màn hình chính, thư viện ứng dụng hoặc tìm kiếm Spotlight, sau đó chọn Yêu cầu Face ID. Android không cung cấp phương pháp tích hợp để khóa bất kỳ ứng dụng nào sau khóa sinh trắc học cho toàn bộ thiết bị. Tuy nhiên, bạn có thể khóa bất kỳ ứng dụng nào trong Không gian riêng tư (Private space) của Android để buộc xác minh sinh trắc học trước khi truy cập ứng dụng. Các ứng dụng này cũng được ẩn theo mặc định khỏi ngăn ứng dụng thông thường của bạn, khiến kẻ trộm khó tìm thấy các ứng dụng nhạy cảm ngay từ đầu.

4. Kích Hoạt Mọi Tính Năng Theo Dõi Vị Trí

Mạng lưới Find My của Apple rất toàn diện, với hàng triệu thiết bị trên toàn thế giới liên tục ping vị trí của nhau trên bản đồ. Bạn cũng có thể đánh dấu iPhone của mình là đã mất trên iCloud để giúp định vị thiết bị thông qua mạng Find My của Apple.

Màn hình ứng dụng Find My (Tìm của tôi) trên MacBook hiển thị vị trí thiết bị đã mất, giúp định vị điện thoại bị trộm.

Màn hình ứng dụng Find My (Tìm của tôi) trên MacBook hiển thị vị trí thiết bị đã mất, giúp định vị điện thoại bị trộm.

Các tính năng này khóa điện thoại của bạn, vì vậy ngay cả khi kẻ trộm biết mật mã, chúng vẫn sẽ bị khóa khỏi thiết bị, vì nó yêu cầu Face ID hoặc Touch ID để hoạt động. Trong một số trường hợp, bạn thậm chí có thể tìm thấy iPhone của mình ngay cả khi nó ngoại tuyến.

Google cũng đang nỗ lực cải thiện mạng lưới theo dõi của riêng mình. Ứng dụng Find My của Google đang ngày càng được cải thiện đáng kể với các phiên bản Android sắp tới. Theo How-To Geek, vào năm 2025, Moto Tag, đối thủ của AirTag trên Android, đã nhận được hỗ trợ băng tần siêu rộng (UWB) để theo dõi chính xác hơn, và tính năng này dự kiến sẽ được giới thiệu trong nhiều thiết bị theo dõi Android khác trong tương lai.

Các tính năng theo dõi nâng cao hơn đòi hỏi phần cứng nhất định. Nếu bạn đang sử dụng điện thoại Android giá rẻ hoặc tầm trung, có khả năng bạn sẽ không có quyền truy cập vào các tính năng này. Tuy nhiên, Find Hub (trước đây là Find My Device) vẫn hoạt động ngay cả khi điện thoại của bạn đã tắt nguồn, do đó luôn có hy vọng tìm lại được thiết bị.

5. Kích Hoạt Bảo Vệ Khôi Phục Cài Đặt Gốc (Factory Reset Protection)

Android có tính năng Bảo vệ Khôi phục Cài đặt Gốc (Factory Reset Protection – FRP) giúp điện thoại của bạn gần như không thể sử dụng được nếu bị đánh cắp. Khi quá trình khôi phục cài đặt gốc được bắt đầu thông qua menu phục hồi hoặc qua Find Hub, Android sẽ tự động kích hoạt các biện pháp bảo vệ này. Điều này yêu cầu bạn phải nhập PIN, mật khẩu, hình mở khóa cuối cùng hoặc đăng nhập vào tài khoản Google cuối cùng được liên kết với điện thoại để xác minh quyền sở hữu.

Minh họa tính năng bảo vệ khôi phục cài đặt gốc (FRP) của Android, giúp điện thoại bị trộm không thể sử dụng sau khi reset.

Minh họa tính năng bảo vệ khôi phục cài đặt gốc (FRP) của Android, giúp điện thoại bị trộm không thể sử dụng sau khi reset.

Nếu dữ liệu này không được cung cấp, điện thoại sẽ không thể vượt qua giai đoạn thiết lập ban đầu, khiến nó hoàn toàn vô dụng. Google đang tiếp tục cải thiện tính năng này trong Android 16 bằng cách buộc điện thoại phải trải qua một lần khôi phục khác, đồng thời hạn chế tất cả chức năng nếu việc khôi phục cài đặt gốc được thực hiện mà không được ủy quyền.

Điều này cũng có nghĩa là tất cả các cài đặt bảo mật của bạn, bao gồm cả cài đặt theo dõi của Find Hub, sẽ vẫn được giữ nguyên bất kể các nỗ lực khôi phục cài đặt gốc. Điều này giúp việc theo dõi điện thoại bị mất của bạn dễ dàng hơn, đồng thời đảm bảo kẻ trộm không thể bán lại thiết bị trên thị trường đồ cũ.

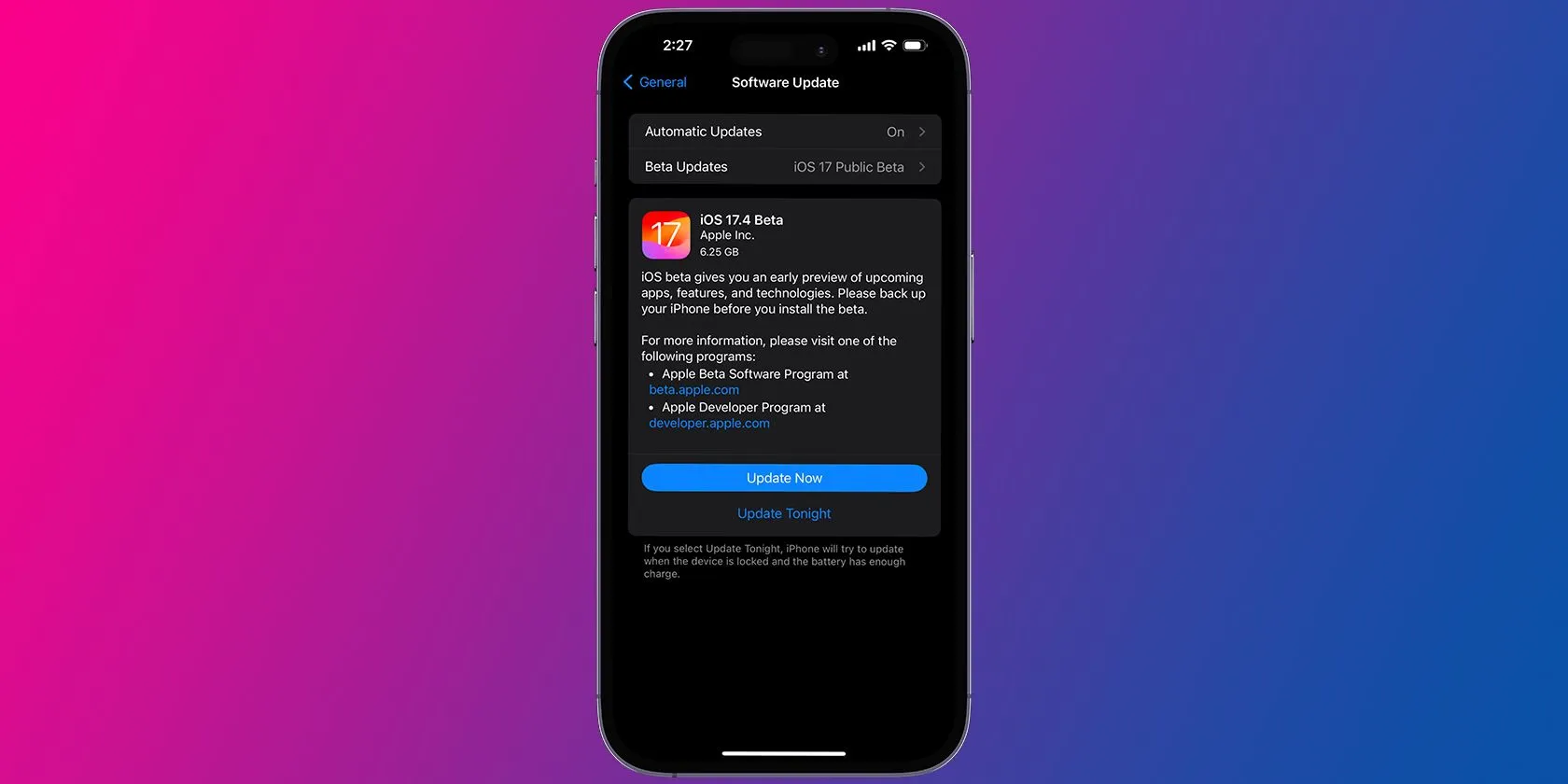

6. Luôn Cập Nhật Phần Mềm Điện Thoại

Đây là một điều hiển nhiên, nhưng cách tốt nhất để đảm bảo bạn có tất cả các biện pháp bảo vệ quyền riêng tư và bảo mật mới nhất là luôn cập nhật điện thoại của mình. Cả Google và Apple đều liên tục phát hành các tính năng giúp bảo vệ điện thoại của bạn chống lại các cuộc tấn công trực tuyến và trộm cắp. Việc cập nhật điện thoại ngay khi các bản cập nhật đó xuất hiện sẽ đảm bảo bạn có các tính năng mới nhất.

Màn hình cập nhật phần mềm iOS 17.4 trên iPhone, nhấn mạnh tầm quan trọng của việc cập nhật để tăng cường bảo mật chống trộm.

Màn hình cập nhật phần mềm iOS 17.4 trên iPhone, nhấn mạnh tầm quan trọng của việc cập nhật để tăng cường bảo mật chống trộm.

Những tính năng này thường có thể tạo ra sự khác biệt giữa một chiếc điện thoại bị mất và một chiếc điện thoại được tìm thấy. Ngay cả khi chúng không trực tiếp bổ sung các tính năng chống trộm, chúng vẫn bảo vệ điện thoại của bạn chống lại các lỗ hổng và cuộc tấn công mới nhất mà kẻ trộm có thể sử dụng để phá vỡ các tính năng hiện có và mở khóa điện thoại của bạn. Sự bảo vệ đó không nên bị coi thường.

7. Sử Dụng Dây Buộc Điện Thoại (Tether)

Đây có lẽ là mẹo cũ nhất, nhưng nếu bạn không muốn một thứ gì đó bị đánh cắp, việc buộc nó vào cơ thể của bạn có thể là một cách khá hiệu quả để ngăn chặn một cuộc tấn công cướp giật nhanh chóng. Sotaycongnghe.net không khuyến khích bạn đi bộ với điện thoại buộc vào khóa xe đạp, nhưng một số công ty bán dây buộc hoặc dây đeo điện thoại về cơ bản gắn điện thoại của bạn vào cơ thể bằng một sợi dây. Bạn có thể tìm mua chúng trên các sàn thương mại điện tử với giá cả phải chăng.

Mặc dù có một số lo ngại về việc điện thoại có thể bị va đập khi treo lủng lẳng, phương pháp này vẫn là biện pháp bảo vệ vật lý mạnh mẽ nhất bạn có thể sử dụng để chống trộm điện thoại. Đặc biệt trong những khu vực đông người, kẻ trộm và móc túi có thể dễ dàng lấy đi điện thoại của bạn. Việc điện thoại được gắn vào cơ thể sẽ giúp bạn có cơ hội tóm được kẻ trộm ngay lập tức.

Bảo vệ điện thoại của bạn khỏi bị trộm cắp cũng quan trọng như bảo vệ nó khỏi các mối đe dọa trực tuyến. Quá trình này không hề khó khăn và chỉ với một vài thao tác cài đặt đơn giản, bạn sẽ an toàn nhất có thể. Tuy nhiên, điều quan trọng nhất là luôn chú ý đến các thiết bị điện tử của bạn khi bạn ra ngoài để chúng không bị đánh cắp ngay từ đầu. Hãy thường xuyên truy cập sotaycongnghe.net để cập nhật thêm các mẹo bảo mật và công nghệ hữu ích khác!